Was mache ich als Digitalexperte, wenn ich eine Datenlücke entdeckt habe? Und was mache ich als Betrieb, wenn ich über eine Datenlücke durch Hacker informiert werde? Genau dazu haben sich Hacker Gedanken gemacht und zwar auf dem digitalen Hackerkongress rC3 – mit dabei ist auch die Datenexpertin, die der CDU eine Sicherheitslücke meldete und dafür eine Anzeige kassierte. Darüber habe ich für den ARD Hörfunk berichtet.

Hacker und Firmen – für viele klingt das wie Täter und Opfer. Die Hacker haben offenbar ein Image-Problem bei den Firmen. Doch es gibt viele Hacker, die eigentlich nur helfen wollen. Dazu gehören auch Karl und Lilith. Sie gehören zur Gruppe „Zerforschung“ und beschreiben sich – so wörtlich „als ein Kollektiv von jungen Leuten, die im Pandemiefrust über Deutschland verteilt zusammensitzen, verbunden durch eine Messenger-Chatgruppe“. Für Karl ist die sogenannte Hacker-Ethik wichtig. Darin heißt es unter anderem:

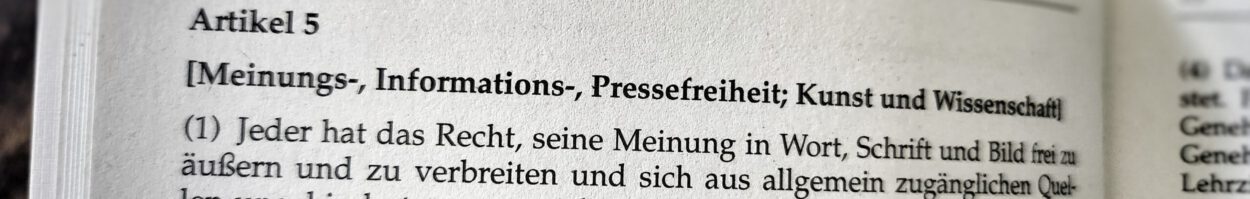

Öffentliche Daten nützen, private Daten schützen.

Karl von der Hacker-Gruppe „Zerforschung“

Und genau um diesen zweiten Teil ginge es vielen Hackern. Sie wollen auf Sicherheitslücken aufmerksam machen. Und sie wollen den Firmen, dem Staat oder Institutionen helfen, die eigenen Daten oder die der Kunden zu schützen. Allerdings heißt das nicht, daraus ein Geheimnis zu machen.

Es spricht nichts dagegen, die Lücke hinterher zu veröffentlichen. Aber halt erst hinterher, wenn der Hersteller sie geschlossen hat und alle Risiken behoben sind.

Karl von der Hacker-Gruppe „Zerforschung“

Der Vorteil: Dem Besitzer der Daten entsteht kein Schaden. Aber wie die Lücke entstanden ist, wird öffentlich dokumentiert, damit auch andere ein ähnliches Problem bei sich entdecken und beseitigen könne.

Das ist das Angebot, was die Hacker als fair ansehen.

Doch wie sollen Unternehmen reagieren, wenn man sie auf Sicherheitslücken aufmerksam macht? Für Karl beginnt das schon, bevor die Kontaktaufnahme stattfindet.

Die erste Frage, die sicher Sicherheitsforscherinnen dann stellen, ist oftmals: Wie erreicht man euch? Da hat es sich bewährt, dass ihr auf eurer Website eine spezielle E-Mailadresse für Sicherheitsangelegenheit stehen habt, wie zum Beispiel ‚security@‘.

Karl von der Hacker-Gruppe „Zerforschung“

Diese Adresse muss regelmäßig abgerufen werden. Und die Empfänger müssen sich im IT-Bereich auskennen. Auch eine Eingangsbestätigung sei wichtig. Denn wenn niemand antwortet, würden alle anderen Wege der Kontaktaufnahme genutzt, so beispielweise auch bei den möglichen Investoren. Karl betont, man wolle eben ganz sicher gehen, dass das Problem bekannt ist und dann behoben wird. Und Lilith ergänzt an seiner Seite:

Ihr habt nun eine Meldung erhalten. Der nächste Schritt ist jetzt zu prüfen, ob ihr die Beschreibung der Lücke auch tatsächlich nachvollziehen könnt.

Lilith von der Hacker-Gruppe „Zerforschung“

Und dann wäre es gut zu berichten, wie es nun bei den Betroffenen weitergehe, bis hin zum Schließen der Sicherheitslücke.

Hierbei ist es sowohl interessant, welche Sofortmaßnahmen ihr trefft, als auch, welche langfristigen Konsequenzen ihr daraus zieht.

Lilith von der Hacker-Gruppe „Zerforschung“

Wenn die Lücke nicht verstanden oder erkannt wird, solle der Betroffene genauer nachfragen und sich das Problem deutlicher schildern lassen. Lilith erklärt, dass Hacker die Situation gern bis zum Schließen der Sicherheitslücke begleiten und mit Tipps mithelfen.

Doch Betriebe und Organisationen sehen das oft nicht so gern. Lilith hat ein negatives Beispiel miterlebt. Sie wurde in diesem Jahr von der CDU angezeigt, nachdem sie eine Sicherheitslücke gemeldet hatte. Doch nach einem Sturm der Entrüstung in den Sozialen Medien zog die Partei die Anzeige zurück. Selbst die Sicherheitsbehörden bestätigten die Lücke später. Eine der Folgen: Die Hackervereinigung Chaos Computer Club will der CDU künftig keine Sicherheitslücken mehr melden.